PATI, Portalljateng.id | Keamanan siber situs web instansi pemerintahan kembali menjadi sorotan setelah bocornya data warga di situs pbb.patikab.go.id.

Kali ini, sebuah celah keamanan kritikal ditemukan pada tanggal 23 April 2026 oleh salah satu Pemerhati Kemanan Teknologi di portal Bea Perolehan Hak atas Tanah dan Bangunan (BPHTB) milik Pemerintah Kabupaten Pati dengan alamat domain bphtb.patikab.go.id.

Kesalahan konfigurasi pada sistem ini berpotensi membuka “pintu masuk” bagi peretas untuk mengeksploitasi data sensitif di dalam server.

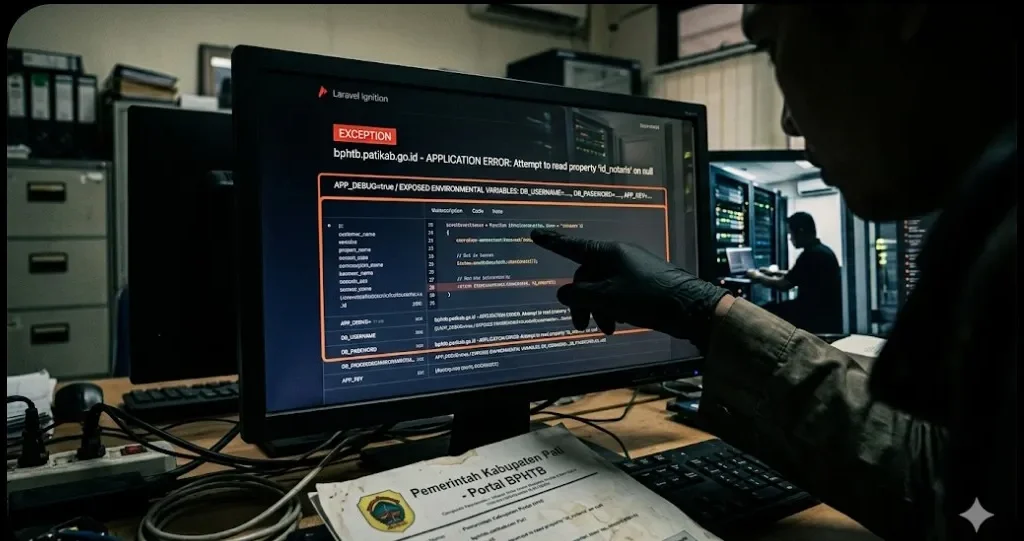

Temuan ini bermula dari munculnya halaman error debugging khas framework Laravel (dikenal sebagai halaman Ignition) saat mengakses rute tertentu, seperti /data-grafik.

Alih-alih menampilkan pesan error umum kepada pengguna, sistem justru memuntahkan rincian teknis yang sangat rahasia.

Eksposur Informasi Fatal

Dalam dunia pengembangan web, membiarkan halaman debug menyala di tahap produksi ( production environment) adalah sebuah kesalahan fatal.

Halaman tersebut secara gamblang menampilkan struktur direktori server, baris kode sumber (source code), hingga versi framework yang digunakan.

Lebih berbahaya lagi, jika ditelusuri lebih lanjut, halaman Ignition ini kerap membocorkan environment variables yang menyimpan kata sandi database, kunci enkripsi aplikasi (APP_KEY), hingga kredensial API.

”Dengan informasi ini, peretas tidak perlu repot melakukan serangan paksa (brute force). Mereka mendapatkan cetak biru sistem secara cuma-cuma untuk langsung mengakses jantung pangkalan data,” kata Hilal selaku Pemerhati Keamanan Teknologi yang menemukan bug tersebut.

Indikasi Lemahnya Kontrol Akses

Selain kebocoran informasi, pesan error spesifik yang muncul yaitu Attempt to read property “id_notaris” on null mengungkapkan kelemahan sistem lainnya: Broken Access Control.

Log sistem menunjukkan bahwa aplikasi gagal mendeteksi pengguna yang masuk (login), namun URL /data-grafik tetap bisa diakses tanpa halangan.

Ini mengindikasikan bahwa pengembang sistem kemungkinan lupa memasang pelindung middleware autentikasi pada rute tersebut.

Peretas dapat memanfaatkan celah logika ini untuk memanipulasi request dan berpotensi mencuri data grafik rahasia.

Rekomendasi Mitigasi Segera

Mengingat portal ini mengelola data pajak dan administrasi yang krusial, Hilal mendorong tim IT atau vendor pengembang bphtb.patikab.go.id harus segera melakukan langkah mitigasi tanggap darurat:

1. Matikan Mode Debug

Segera ubah parameter APP_DEBUG=false dan APP_ENV=production pada file konfigurasi .env.

2. Amankan Rute

Terapkan middleware auth pada seluruh endpoint yang memproses data internal untuk mencegah akses anonim.

3. Audit Kredensial

Mengingat halaman ini sempat terekspos ke publik, sangat disarankan untuk mereset seluruh password database dan API Keys untuk mengantisipasi jika data tersebut sudah terlanjur direkam oleh pihak tidak bertanggung jawab.

Keamanan data masyarakat harus menjadi prioritas. Insiden konfigurasi seperti ini menjadi pengingat keras bagi para developer sistem pemerintahan untuk menerapkan standar quality assurance (QA) dan audit keamanan yang ketat sebelum aplikasi diluncurkan ke publik. (red/Lal)